YES24 카테고리 리스트

YES24 유틸메뉴

- Global YES24안내보기

-

Global YES24는?

K-POP/K-Drama 관련상품(음반,도서,DVD)을

영문/중문 으로 이용하실 수 있습니다.Korean wave shopping mall, sell the

English

K-POP/K-Drama (CD,DVD,Blu-ray,Book) We aceept PayPal/UnionPay/Alipay

and support English/Chinese Language service作为出售正规 K-POP/K-Drama 相关(CD,图书,DVD) 韩流商品的网站, 支持 中文/英文 等海外结账方式

中文Exclusive ticket sales for domestic and international pop artists

Global yesticket

어깨배너

1/6

중고도서

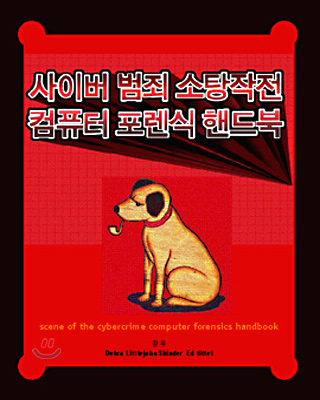

Debra Littlejohn Shinder, Ed Tittel 공저 / 강유 역

|

에이콘출판사

|

2008년 03월 05일

사이버 범죄 소탕작전 컴퓨터 포렌식 핸드북

| 결제혜택 |

|---|

| 상태 중고상품 상태안내 | 최상 새 상품에 가까운 상품 |

|---|---|

| 판매자 |

사색가

(1명 평가)

|

품목정보

| 발행일 | 2008년 03월 05일 |

|---|---|

| 쪽수, 무게, 크기 | 719쪽 | 1,356g | 183*233*40mm |

관련분류

- 카테고리 분류

-

- 중고샵 > 중고 국내도서 > IT/모바일 > 네트워크/해킹/보안 > 보안/해킹

이 상품의 이벤트 (3개)

책소개

목차

줄거리

1장 사이버 범죄에 맞서는 사이버 범죄에 대한 개관 정보를 제공한다. 사이버 범죄란 무엇인지(그리고 무엇이 아닌지), 사이버 범죄가 다른 범죄와 다른 점은 무엇인지, 그리고 "사이버 범죄"의 개념을 세분화 하여 좀 더 논의하고, 법제화하고, 적용하고, 이상적으로는 예방하기 쉽도록 하는 방법을 살펴본다. 여기에서 당신은 여러 통계와 정의, 그리고 나중 장에서 다룰 관할권 문제, 지역, 주, 국가, 국제 법의 특성과 같은 여러 문제에 대한 개괄 정보를 접하게 될 것이다. 1장의 맨 마지막 부분에서는 모든 수준 (기술 전문가와 경찰 뿐만 아니라, 범죄자 처벌 시스템, 입법자, 넓게는 지역 사회의 구성원들까지 포함) 에서 사이버 범죄와 싸울 전사를 교육하는 것에 대한 제안을 하며 오직 여러 사람이 협력할 때만 사이버 범죄를 해결할 수 있는지를 설명한다.

2장 "사이버 범죄의 역사" 역사적 관점에서 사이버 범죄를 되돌아본다. 사이버 범죄는 하룻밤 사이에 갑작스럽게 나타난 것은 아니다. 그렇지만 인터넷의 초창기에 비해 요즘에 사이버 범죄 행위가 많이 일어나고 있다는 데는 의심의 여지가 없다. 2장은 사이버 공간이라는 "장소"에서 범죄율이 증가하는 이유를 분석한다. 이를 위해 초창기인 1960대의 네트웍부터 전 세계에 걸쳐 상업과 사회적인 면에서 큰 영향을 주고 있는 현재의 인터넷까지를 추적해 본다. 우리는 지난 몇 년간 기술 자체와 인터넷의 인구 분포가 어떻게 변했는지, 그리고 그러한 사실 (그리고 매년 온라인에 처음 가입하는 사용자가 늘어나는 것) 이 범죄 문제에 어떻게 기여했는지를 살펴본다. 그리고 2장은 새로운 기술의 출현이 범죄자의 삶-단순히 우리의 삶 뿐만 아니라-을 어떻게 편하게 만들었는지도 알아본다.

3장 "범죄 현장의 사람들 이해" 기술적/법적 문제에서 잠시 눈을 돌려 사이버 범죄의 인적 측면을 살펴본다. 여기에서 우리는 사이버 공간에서의 인간 행위를 연구하는 사이버 심리학(cyberpsychology) 이라는 새로운 세계를 탐험한다. 먼저 우리는 사이버 범죄자를 살펴본다. 범죄의 동기, 성격 유형, 각 사이버 범죄 종류에 따른 범죄자의 유형을 살펴본다. 우리는 범죄자 프로파일링의 기법을 살펴보며 그것이 어떻게 온라인 범죄자에게 적용될 수 있는지를 알아본다. 그렇지만 우리는 거기에서 멈추지 않는다. 범죄 현장에는 범죄자 외에도 수사자가 이해해야 할 또다른 사람이 있다. 그 사람이 바로 피해자인데 우리는 사이버 범죄자의 공격 대상이 되는 피해자에 대한 원칙(피해자학)을 살펴본다. 이를 이해함으로써 범죄 행위를 예측할 수 있고 범죄자를 체포하는데 많은 도움을 받을 수 있으며 다른 사람이 나중에 피해자가 되는 것을 막는데 도움을 줄 수 있다. 그 다음, 우리는 사이버 범죄 수사자에 초점을 맞춘다. 여기에서 당신은 훌륭한 사이버-형사가 되기 위해 필요한 특성과 기술을 알게 될 것이다. 마지막으로, 우리는 회사 네트웍이 관련된 사이버 범죄 사건에서 회사 경영진과 관리자가 해야 할 일을 간략히 다룬다. 그리고 회사 경영자가 경찰과 IT 직원 사이를 잇는 중요한 역할을 어떻게 수행할 수 있는지도 살펴본다.

4장 "컴퓨터 기본 이해" 컴퓨터가 어떻게 동작하는지에 대한 기술적인 내용을 설명한다. 우리는 컴퓨터 하드웨어 기본(머신이 정보를 처리하고 통신을 하기 위해 사용하는 이진 언어 설명)에 대한 "속성" 학습 과정(일부 독자에게는 복습이겠지만)을 살펴본다. 그리고 소프트웨어-특히 운영 체제-가 어떻게 사용자와 머신 사이의 "중간 계투 요원" 역할을 하는지 살펴본다. 4장의 각 절은 "왜 이러한 기술적인 문제가 범죄 조사자에게 중요한가" 라는 하위 절을 포함한다. 여기에서는 각 절에서 살펴본 내용이 범죄 수사의 측면에서 어떻게 중요한지를 설명한다.

5장 "네트워크 기본 이해" 5장의 내용은 4장의 연속선상에 있다. 5장에서 우리는 네트워크 연결에 초점을 맞춘다. 즉 네트워크가 어떻게 동작하는지 살펴보고 네트워크를 움직이는 하드웨어와 소프트웨어를 알아본다. 당신은 네트워킹 하드웨어 (허브, 스위치, 라우터 등) 의 기능을 배울 것이며 클라이언트와 서버 소프트웨어, 네트웍 파일 시스템, 프로토콜을 알게 될 것이다. 마지막으로, 우리는 인터넷과 대부분의 대형 네트웍의 근간을 이루는 TCP/IP 프로토콜을 자세히 살펴본다. 당신은 주소 지정, 라우팅과 이름 변환, 네트웍에 대한 정보를 얻는데 사용하는 TCP/IP 유틸리티를 알게 될 것이다. 6장에서도 "왜 이러한 기술적인 문제가 범죄 조사자에게 중요한가"라는 절을 통해 기술과 사이버 범죄 수사자를 연결시키고자 했다.

6장 "네트워크 침입과 공격 이해" 특정한 종류의 사이버 범죄를 다룬다-기술을 잘 아는 사이버 범죄자에 의해 수행되는 범죄를 다룬다 (비록 지식과 기술이 별로 없는 "스크립트 키디"도 뛰어난 해커가 만든 툴을 사용해서 이러한 공격을 할 수는 있지만). 6장에서는 해커가 공격을 준비하기 위해 수행하는 행위를 살펴 보고, 해커가 네트웍에 대한 접근 권한을 얻거나 네트웍을 파괴하기 위해 사용하는 공격 기법을 살펴본다. 우리는 패스워드 크래킹을 알아보며 유명 애플리케이션, 운영 체제, 프로토콜의 특성을 이용하여 서비스 거부 공격과 기타 네트웍 장애를 일으키는 여러 기술적 공격도 살펴본다.

7장 "사이버 범죄 예방 이해" 컴퓨터와 네트웍 보안 개념에 대한 개관으로 시작한다. 우리는 물리적 보안에 대해 알아보고 하드웨어-기반 보안 제품과 소프트웨어-기반 보안 제품의 차이점도 살펴본다. 그리고 다계층 보안 계획이 오늘날과 같이 위협이 많은 상황에서 왜 필수적인지 알아보고 다계층 보안을 구현하는 방법도 살펴본다. 7장에서는 암호 기법을 사용해서 인증, 기밀성, 데이터 무결성을 어떻게 제공할 수 있는지를 구체적으로 알아본다. 그리고 당신은 스마트 카드와 생체 인식같이 네트웍 사용자를 구분하기 위해 사용하는 새로운 방법도 알게 될 것이다. 여기에서 설명하는 또다른 중요한 주제가 방화벽 기술, 패킷 필터링, 서킷 필터링, 애플리케이션 필터링이다-당신은 이러한 기술이 어떻게 네트웍을 보호하는지 알게 될 것이다. 그리고 우리는 디지털 인증서와 공개 키 기반구조에 대해 알아보고 사고 대응 계획에 대한 개관과 보안 정책을 설정하고 구현하는 법도 살펴본다.

8장 "시스템 보안 구현" 특정한 상황에서 보안 조치를 구현하는 법, 그리고 특정한 기술과 소프트웨어를 사용하는 세부 방법을 설명한다. 당신은 브로드밴드 연결을 보호하기 위해 취해야 할 과정, 웹 브라우징을 안전하게 하는 법, 네트웍 관리자가 웹 서버를 공격으로부터 보호하는 법을 배운다. 그 다음 우리는 운영 체제 보안을 살펴본다. 당신은 여러 Microsoft 운영 체제 (윈도우 9x, NT, 2000)의 보안 취약성과, 그것을 막기 위해 해야 할 일을 알게 될 것이다. 그리고 우리는 UNIX와 Linux-기반 컴퓨터의 보안을 강화하는 법도 살펴보며 보안 문제가 Macintosh 운영 체제(특히 Apple의 새로운 UNIX-기반 운영 체제인 OS X)에 어떤 영향을 미치는지도 알아본다. 마지막으로, 우리는 메인 프레임 보안을 간략히 다루며 무선 보안을 강화하는 법도 알아본다.

9장 "사이버 범죄 탐지 기법 구현" 9장은 범죄 수사의 핵심 요소에 초점을 맞춘다. 그 핵심 요소란 범죄자를 구분하고 처벌하는 것과 관련돼 있으며, 범죄 사건의 증거 역할까지 하는 정보를 수집하는 것이다. 당신은 보안 감사를 사용하는 법과 로그 파일(방화벽 로그와 보고서 포함)을 읽는 법을 배울 것이다. 그 다음 우리는 e-mail 헤더를 통해 송신자 정보를 알아내는 법을 살펴본다. 당신은 도메인 이름과 IP 주소를 추적하는 법, 그리고 상업용 침입 탐지 시스템(IDS)을 사용할 때 나오는 많은 정보를 필터링하는 법을 알게 될 것이다. 그리고 당신은 IP 스푸핑과 같이 범죄자가 자신의 정보를 숨기고 탐지를 피하기 위해 사용하는 방법도 배우게 될 것이다.

2장 "사이버 범죄의 역사" 역사적 관점에서 사이버 범죄를 되돌아본다. 사이버 범죄는 하룻밤 사이에 갑작스럽게 나타난 것은 아니다. 그렇지만 인터넷의 초창기에 비해 요즘에 사이버 범죄 행위가 많이 일어나고 있다는 데는 의심의 여지가 없다. 2장은 사이버 공간이라는 "장소"에서 범죄율이 증가하는 이유를 분석한다. 이를 위해 초창기인 1960대의 네트웍부터 전 세계에 걸쳐 상업과 사회적인 면에서 큰 영향을 주고 있는 현재의 인터넷까지를 추적해 본다. 우리는 지난 몇 년간 기술 자체와 인터넷의 인구 분포가 어떻게 변했는지, 그리고 그러한 사실 (그리고 매년 온라인에 처음 가입하는 사용자가 늘어나는 것) 이 범죄 문제에 어떻게 기여했는지를 살펴본다. 그리고 2장은 새로운 기술의 출현이 범죄자의 삶-단순히 우리의 삶 뿐만 아니라-을 어떻게 편하게 만들었는지도 알아본다.

3장 "범죄 현장의 사람들 이해" 기술적/법적 문제에서 잠시 눈을 돌려 사이버 범죄의 인적 측면을 살펴본다. 여기에서 우리는 사이버 공간에서의 인간 행위를 연구하는 사이버 심리학(cyberpsychology) 이라는 새로운 세계를 탐험한다. 먼저 우리는 사이버 범죄자를 살펴본다. 범죄의 동기, 성격 유형, 각 사이버 범죄 종류에 따른 범죄자의 유형을 살펴본다. 우리는 범죄자 프로파일링의 기법을 살펴보며 그것이 어떻게 온라인 범죄자에게 적용될 수 있는지를 알아본다. 그렇지만 우리는 거기에서 멈추지 않는다. 범죄 현장에는 범죄자 외에도 수사자가 이해해야 할 또다른 사람이 있다. 그 사람이 바로 피해자인데 우리는 사이버 범죄자의 공격 대상이 되는 피해자에 대한 원칙(피해자학)을 살펴본다. 이를 이해함으로써 범죄 행위를 예측할 수 있고 범죄자를 체포하는데 많은 도움을 받을 수 있으며 다른 사람이 나중에 피해자가 되는 것을 막는데 도움을 줄 수 있다. 그 다음, 우리는 사이버 범죄 수사자에 초점을 맞춘다. 여기에서 당신은 훌륭한 사이버-형사가 되기 위해 필요한 특성과 기술을 알게 될 것이다. 마지막으로, 우리는 회사 네트웍이 관련된 사이버 범죄 사건에서 회사 경영진과 관리자가 해야 할 일을 간략히 다룬다. 그리고 회사 경영자가 경찰과 IT 직원 사이를 잇는 중요한 역할을 어떻게 수행할 수 있는지도 살펴본다.

4장 "컴퓨터 기본 이해" 컴퓨터가 어떻게 동작하는지에 대한 기술적인 내용을 설명한다. 우리는 컴퓨터 하드웨어 기본(머신이 정보를 처리하고 통신을 하기 위해 사용하는 이진 언어 설명)에 대한 "속성" 학습 과정(일부 독자에게는 복습이겠지만)을 살펴본다. 그리고 소프트웨어-특히 운영 체제-가 어떻게 사용자와 머신 사이의 "중간 계투 요원" 역할을 하는지 살펴본다. 4장의 각 절은 "왜 이러한 기술적인 문제가 범죄 조사자에게 중요한가" 라는 하위 절을 포함한다. 여기에서는 각 절에서 살펴본 내용이 범죄 수사의 측면에서 어떻게 중요한지를 설명한다.

5장 "네트워크 기본 이해" 5장의 내용은 4장의 연속선상에 있다. 5장에서 우리는 네트워크 연결에 초점을 맞춘다. 즉 네트워크가 어떻게 동작하는지 살펴보고 네트워크를 움직이는 하드웨어와 소프트웨어를 알아본다. 당신은 네트워킹 하드웨어 (허브, 스위치, 라우터 등) 의 기능을 배울 것이며 클라이언트와 서버 소프트웨어, 네트웍 파일 시스템, 프로토콜을 알게 될 것이다. 마지막으로, 우리는 인터넷과 대부분의 대형 네트웍의 근간을 이루는 TCP/IP 프로토콜을 자세히 살펴본다. 당신은 주소 지정, 라우팅과 이름 변환, 네트웍에 대한 정보를 얻는데 사용하는 TCP/IP 유틸리티를 알게 될 것이다. 6장에서도 "왜 이러한 기술적인 문제가 범죄 조사자에게 중요한가"라는 절을 통해 기술과 사이버 범죄 수사자를 연결시키고자 했다.

6장 "네트워크 침입과 공격 이해" 특정한 종류의 사이버 범죄를 다룬다-기술을 잘 아는 사이버 범죄자에 의해 수행되는 범죄를 다룬다 (비록 지식과 기술이 별로 없는 "스크립트 키디"도 뛰어난 해커가 만든 툴을 사용해서 이러한 공격을 할 수는 있지만). 6장에서는 해커가 공격을 준비하기 위해 수행하는 행위를 살펴 보고, 해커가 네트웍에 대한 접근 권한을 얻거나 네트웍을 파괴하기 위해 사용하는 공격 기법을 살펴본다. 우리는 패스워드 크래킹을 알아보며 유명 애플리케이션, 운영 체제, 프로토콜의 특성을 이용하여 서비스 거부 공격과 기타 네트웍 장애를 일으키는 여러 기술적 공격도 살펴본다.

7장 "사이버 범죄 예방 이해" 컴퓨터와 네트웍 보안 개념에 대한 개관으로 시작한다. 우리는 물리적 보안에 대해 알아보고 하드웨어-기반 보안 제품과 소프트웨어-기반 보안 제품의 차이점도 살펴본다. 그리고 다계층 보안 계획이 오늘날과 같이 위협이 많은 상황에서 왜 필수적인지 알아보고 다계층 보안을 구현하는 방법도 살펴본다. 7장에서는 암호 기법을 사용해서 인증, 기밀성, 데이터 무결성을 어떻게 제공할 수 있는지를 구체적으로 알아본다. 그리고 당신은 스마트 카드와 생체 인식같이 네트웍 사용자를 구분하기 위해 사용하는 새로운 방법도 알게 될 것이다. 여기에서 설명하는 또다른 중요한 주제가 방화벽 기술, 패킷 필터링, 서킷 필터링, 애플리케이션 필터링이다-당신은 이러한 기술이 어떻게 네트웍을 보호하는지 알게 될 것이다. 그리고 우리는 디지털 인증서와 공개 키 기반구조에 대해 알아보고 사고 대응 계획에 대한 개관과 보안 정책을 설정하고 구현하는 법도 살펴본다.

8장 "시스템 보안 구현" 특정한 상황에서 보안 조치를 구현하는 법, 그리고 특정한 기술과 소프트웨어를 사용하는 세부 방법을 설명한다. 당신은 브로드밴드 연결을 보호하기 위해 취해야 할 과정, 웹 브라우징을 안전하게 하는 법, 네트웍 관리자가 웹 서버를 공격으로부터 보호하는 법을 배운다. 그 다음 우리는 운영 체제 보안을 살펴본다. 당신은 여러 Microsoft 운영 체제 (윈도우 9x, NT, 2000)의 보안 취약성과, 그것을 막기 위해 해야 할 일을 알게 될 것이다. 그리고 우리는 UNIX와 Linux-기반 컴퓨터의 보안을 강화하는 법도 살펴보며 보안 문제가 Macintosh 운영 체제(특히 Apple의 새로운 UNIX-기반 운영 체제인 OS X)에 어떤 영향을 미치는지도 알아본다. 마지막으로, 우리는 메인 프레임 보안을 간략히 다루며 무선 보안을 강화하는 법도 알아본다.

9장 "사이버 범죄 탐지 기법 구현" 9장은 범죄 수사의 핵심 요소에 초점을 맞춘다. 그 핵심 요소란 범죄자를 구분하고 처벌하는 것과 관련돼 있으며, 범죄 사건의 증거 역할까지 하는 정보를 수집하는 것이다. 당신은 보안 감사를 사용하는 법과 로그 파일(방화벽 로그와 보고서 포함)을 읽는 법을 배울 것이다. 그 다음 우리는 e-mail 헤더를 통해 송신자 정보를 알아내는 법을 살펴본다. 당신은 도메인 이름과 IP 주소를 추적하는 법, 그리고 상업용 침입 탐지 시스템(IDS)을 사용할 때 나오는 많은 정보를 필터링하는 법을 알게 될 것이다. 그리고 당신은 IP 스푸핑과 같이 범죄자가 자신의 정보를 숨기고 탐지를 피하기 위해 사용하는 방법도 배우게 될 것이다.

- 상품정보 부정확 (카테고리 오등록/상품오등록/상품정보 오등록/기타 허위등록)

- 거래 부적합 상품 (청소년 유해물품/기타 법규위반 상품)

- 전자상거래에 어긋나는 판매사례 : 직거래 유도

구매하신 상품의 상태, 배송, 취소 및 반품 문의는 판매자에게 문의하기를 이용해주시기를 부탁드립니다.

배송/반품/교환 안내

배송 안내

| 배송 구분 |

판매자 배송

|

|---|---|

| 배송 안내 |

|

반품/교환 안내

※ 상품 설명에 반품/교환과 관련한 안내가 있는경우 아래 내용보다 우선합니다. (업체 사정에 따라 달라질 수 있습니다)

| 반품/교환 방법 |

|

|---|---|

| 반품/교환 가능기간 |

|

| 반품/교환 비용 |

|

| 반품/교환 불가사유 |

|

| 소비자 피해보상 |

|

| 환불 지연에 따른 배상 |

|

.jpg)

![[중고샵] 매장ON! 대구물류편: 버뮤다대구지대](http://image.yes24.com/images/00_Event/2021/0302usedshop/bn_720x360.jpg)

![[중고샵] 매장ON! 매장 배송 온라인 중고 서비스](http://image.yes24.com/images/13_EventWorld/186962_73.jpg)

![[중고샵] 판매자 배송 중고 추천 인기샵 특별전](http://image.yes24.com/images/00_Event/2020/0527used/bn_720x360.jpg)